11

2012

Iftop – monitorer votre trafic réseau en temps réel

iftop est un utilitaire open source compatible linux permettant de visualiser le trafic réseau sur une interface donnée.

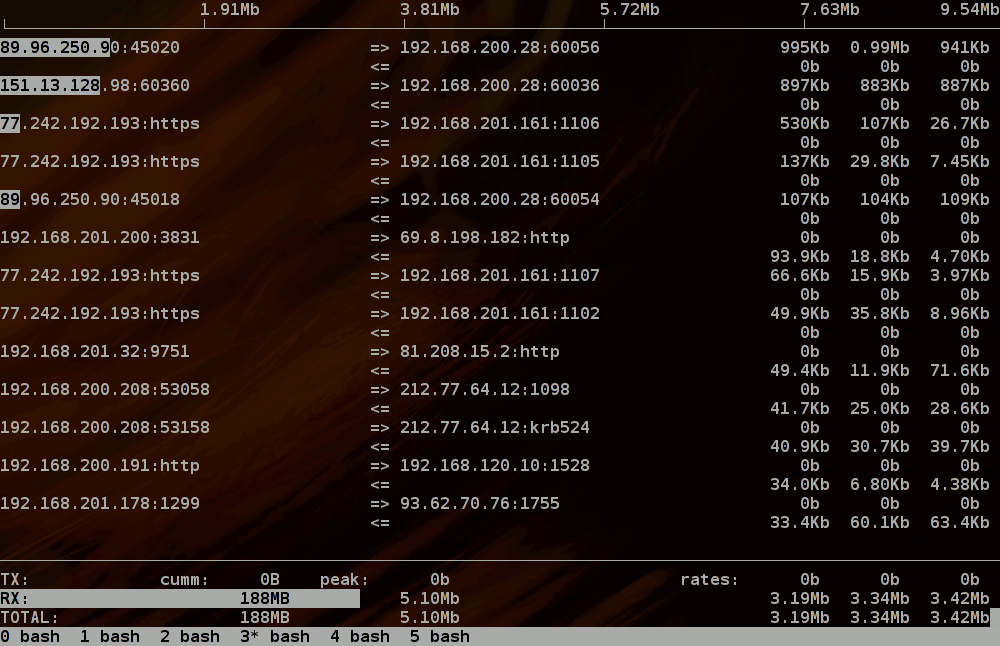

Voici une capture d’écran :

Mon utilisation

Je supervise la bande passante de mon lien Internet avec Nagios. Si Nagios m’envoie une alerte disant que ma bande passante est saturé, je peux à l’aide d’iftop regarder qui utilise la bande passante et de quelle manière.

Pour cela, je recopie le port de mon firewall (externe) sur un autre port ( port mirroring). J’ai branché une interface d’un de mes serveurs linux en écoute de ce port.

Installation d’iftop

Sur Centos, rien de plus simple. Il suffi de lancer la commande :

yum install iftop

Utilisation d’iftop

Voici les différentes options d’iftop :

-h Afficher l’aide

-n Ne pas résoudre les noms d’hôtes

-N ne pas afficher le nom des ports listés dans le fichier /etc/services

-p Lancer le mode promiscuous (Voir le trafic entre deux hôte appartenant au même réseau)

-b Ne pas afficher la bar graphique du trafic

-B Afficher la bande passante en octet

-i interface écouter le trafic sur une interface donnée

-f filter code filtrer le trafic à écouter

-F net/mask filtrer le traffic à un réseau IPV4 donné

-G net6/mask6 filtrer le traffic à un réseau IPV6 donné

-l display and count link-local IPv6 traffic (default: off)

-P Voir les ports utilisés

-c config file spécifier un fichier de configuration

exemples :

A vous de voir à quoi correspond ces exemples en fonction de la description des options ci-dessus.

$> iftop –i eth1

$> iftop -i eth1 -B -P -F 192.168.0.0/16

Des raccourcis ont été prévu afin de pouvoir effectuer des actions lorsque iftop est lancé. Voici la liste en anglais :

Host display: General:

n – toggle DNS host resolution P – pause display

s – toggle show source host h – toggle this help display

d – toggle show destination host b – toggle bar graph display

t – cycle line display mode B – cycle bar graph average

T – toggle cumulative line totals

Port display: j/k – scroll display

N – toggle service resolution f – edit filter code

S – toggle show source port l – set screen filter

D – toggle show destination port L – lin/log scales

p – toggle port display ! – shell command

q – quit

Sorting:

1/2/3 – sort by 1st/2nd/3rd column

< – sort by source name

> – sort by dest name

o – freeze current order

Pour accéder à cette liste, il suffi d’appuyer sur la touche “h”. idem pour ne plus les voir

Voici ce que j’utilise :

t –> permet d’afficher le trafic sortant et entrant sur la même ligne

1/2/3 –> Permet de trier en fonction du trafic entrant, sortant ou total ( appuyez sur t avant pour plus de lisibilité)

< et > –> pour classer en fonction de l’adresse IP source ou de destination

S,n,N… –> pour afficher ou nom les ports, résoudre les noms d’hotes ou non…

En gros, il y a beaucoup de fonctionnalités bien sympa. N’hésitez pas à toutes les tester.

Articles similaires

Publicité :)

Articles récents

- Configuration de Nginx pour Obtenir l’IP Réelle des Visiteurs avec CloudFlare

- Récupérer les informations d’un Ordinateur Terra à partir du numéros de série avec Python

- Grep – Extraire toutes les adresses IP d’un fichier text, Json, etc…

- Failed to Start File System Check – Vcenter 7

- Powershell – Se connecter à l’active directory depuis un poste windows 11

Mot-clefs

Commentaires récents

- dans Reprogrammer ses volets roulants Somfy IO Home control

- dans Grep – Extraire toutes les adresses IP d’un fichier text, Json, etc…

- dans Grep – Extraire toutes les adresses IP d’un fichier text, Json, etc…

- dans Rotation des logs avec logrotate

- dans Hôte déconnecté sur le Vcenter. Impossible de se connecter à l’ESX.

An article by

An article by

Cette astuce ne fonctionne plus sous centOS 6.X

Bonjour,

Très intéressant !

Peut tu STP, détailler la mise en place de ton port mirroring ?

Comment iftop récupère les données du port de ton firewall ?

Merci,

Cordialement,

Salut,

En gros il te faut un pc avec 2 cartes réseaux. Une permettant d’accéder au serveur à distance et une dédié à l’écoute du trafic.

Le port mirroring permet de recopier le trafic d’un ou plusieurs ports d’un switch sur un autre port. De ce fait, il te suffi de te placer sur le switch où se trouve la patte du firewall que tu souhaite visualiser et de recopié son port sur un autre. Il ne reste plus qu’à brancher ton pc sur le port où le trafic est recopié.

Voici un exemple de mise en place du port mirroring sur cisco :

http://www.croc-informatique.fr/2007/06/port-mirroring-ou-span/

Bon courage

Merci beaucoup, je vais tester cela car j’en ai vraiment besoin.

Tout comme toi j’utilise nagios pour superviser la bande passante, mais lorsqu’il m’alerte, je n’arrive pas à trouver qui génère ce traffic.

J’ai un firewall stonegate relié à mon cœur de réseau.

Je vais essayer ta méthode et connecter mon poste à ce switch et lancer iftop depuis le serveur.

Le port mirroring n’affecte en aucun cas le réseau ? ni le port “mirroré” ?

Merci,

Cordialement, Nicolas

Je n ai jamais rencontré de problème avec le port mirroré bon courage 🙂

Salut !

Je suis de retour ^^

J’ai bien fait mon port mirroring, qui fonctionne bien (d’un port de mon switch cisco par lequel transite tout mon traffic pour ensuite aller vers mon firewall vers un autre port, sur lequel je branche mon pc avec une distribution debian).

J’ai active la carte réseau en mode promiscous, puis lancer iftop.

Mais la j’ai vraiment du mal à comprendre ….

je n’ai jamais les même résultats, la barre noire de bande passante censer montrer qui consomme le plus disparait et ne réapparait pas.

actuellement mon nagios m’indique que ma bande passante est utilisée a 90% 3.80 / 4Mb, mais rien à faire je ne vois pas comment trouver quel poste engendre cela.

Je suis quasi sur que c’est un poste qui télécharge, mais je me perds dans iftop pour le trouver.

Pouvez-vous m’aider a comprendre comment trouver le poste qui utilise la bande passante grâce au port mirroring en place et a iftop svp ?

merci d’avance,

Cordialement, Nicolas

Pour voir qui utilise le plus de bande passante en temps réel, il faut à mon sens, afficher le download et l’upload sur la même ligne (t) puis classer par la colonne 3. Tu peux également faire une résolution dns pour plus de clarté (n) et afficher le port destination (D)

Bon courage